L’interface web native de Proxmox VE fait le job pour gérer ses VMs et containers. Mais pour le monitoring au quotidien, c’est austère. ProxMenux Monitor propose un dashboard alternatif, moderne et lisible, accessible depuis n’importe quel navigateur sur le réseau. Une seule commande pour l’installer, et c’est dispo sur le port 8008.

Je l’utilise sur mon Minisforum MS-01 aux côtés de Beszel pour le monitoring agent-based et Uptime Kuma pour la disponibilité des services. ProxMenux Monitor couvre un besoin différent : la vue d’ensemble hardware et système du noeud Proxmox lui-même.

Installation en une commande

L’installation se fait directement dans le shell de Proxmox (SSH ou console web) :

bash -c "$(wget -qLO - https://raw.githubusercontent.com/MacRimi/ProxMenux/main/install_proxmenux.sh)"Le script installe les dépendances automatiquement. Compter environ 3 minutes. Une fois terminé, le dashboard est disponible sur :

http://<IP-PROXMOX>:8008ProxMenux Monitor tourne en tant que service systemd (proxmenux-monitor.service) et démarre automatiquement au boot. Aucune configuration supplémentaire nécessaire.

Pour vérifier que le service tourne :

systemctl status proxmenux-monitorUn dashboard qui va à l’essentiel

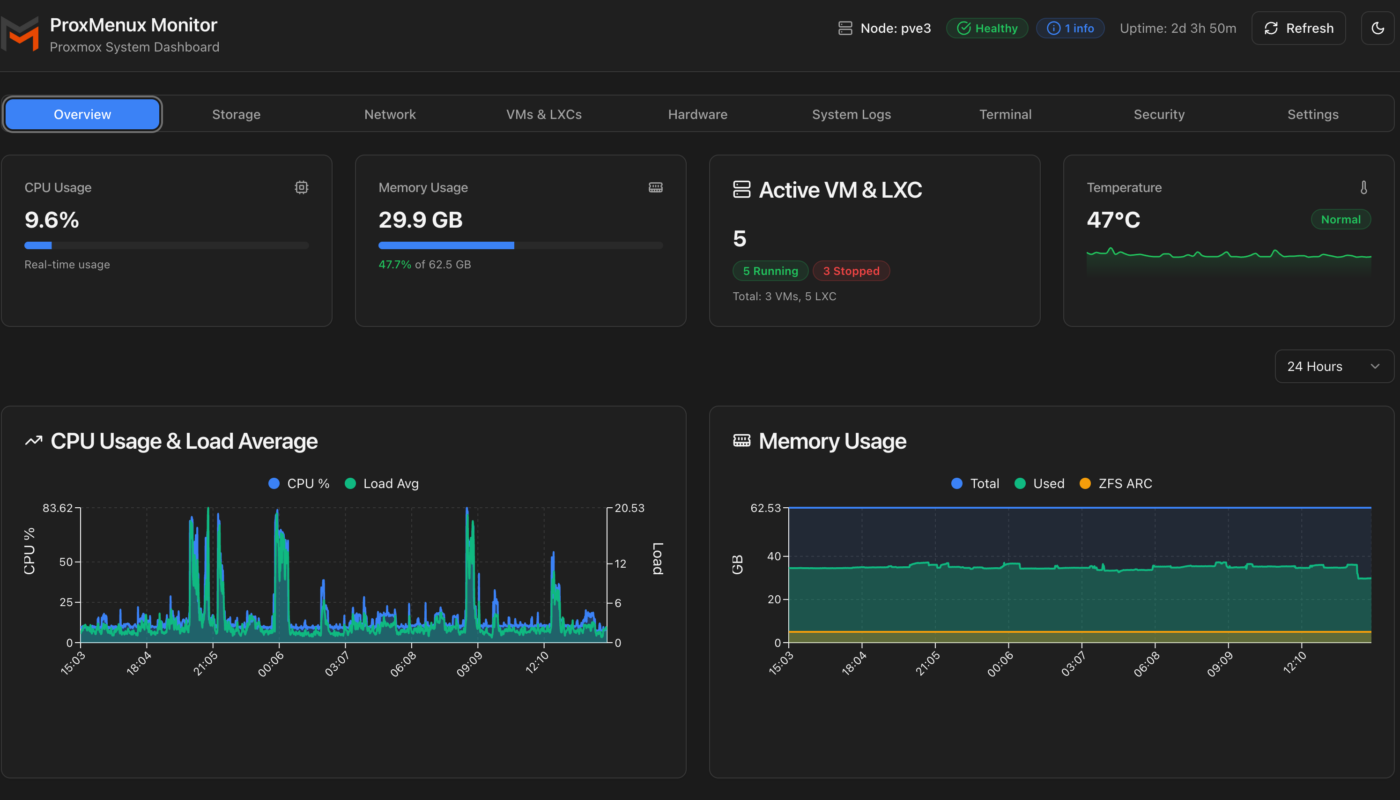

La page Overview affiche les métriques principales en un coup d’oeil : CPU, RAM, VMs/LXC actifs, température du processeur. Sur mon MS-01, ça donne 9.6% CPU, 29.9 Go de RAM utilisés sur 62.5 Go, 5 machines actives (5 running, 3 stopped), le tout à 47°C.

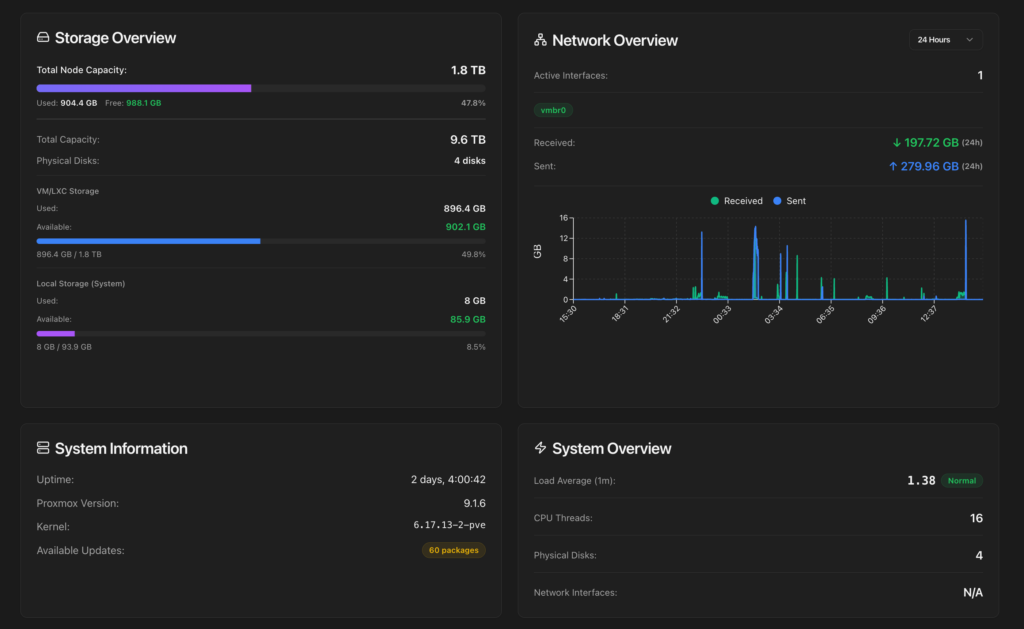

Les graphes CPU et mémoire sur 24h sont directement intégrés. Pas besoin de Grafana pour avoir une vue d’ensemble. Le graphe réseau montre le trafic sur vmbr0 avec les volumes reçus/envoyés.

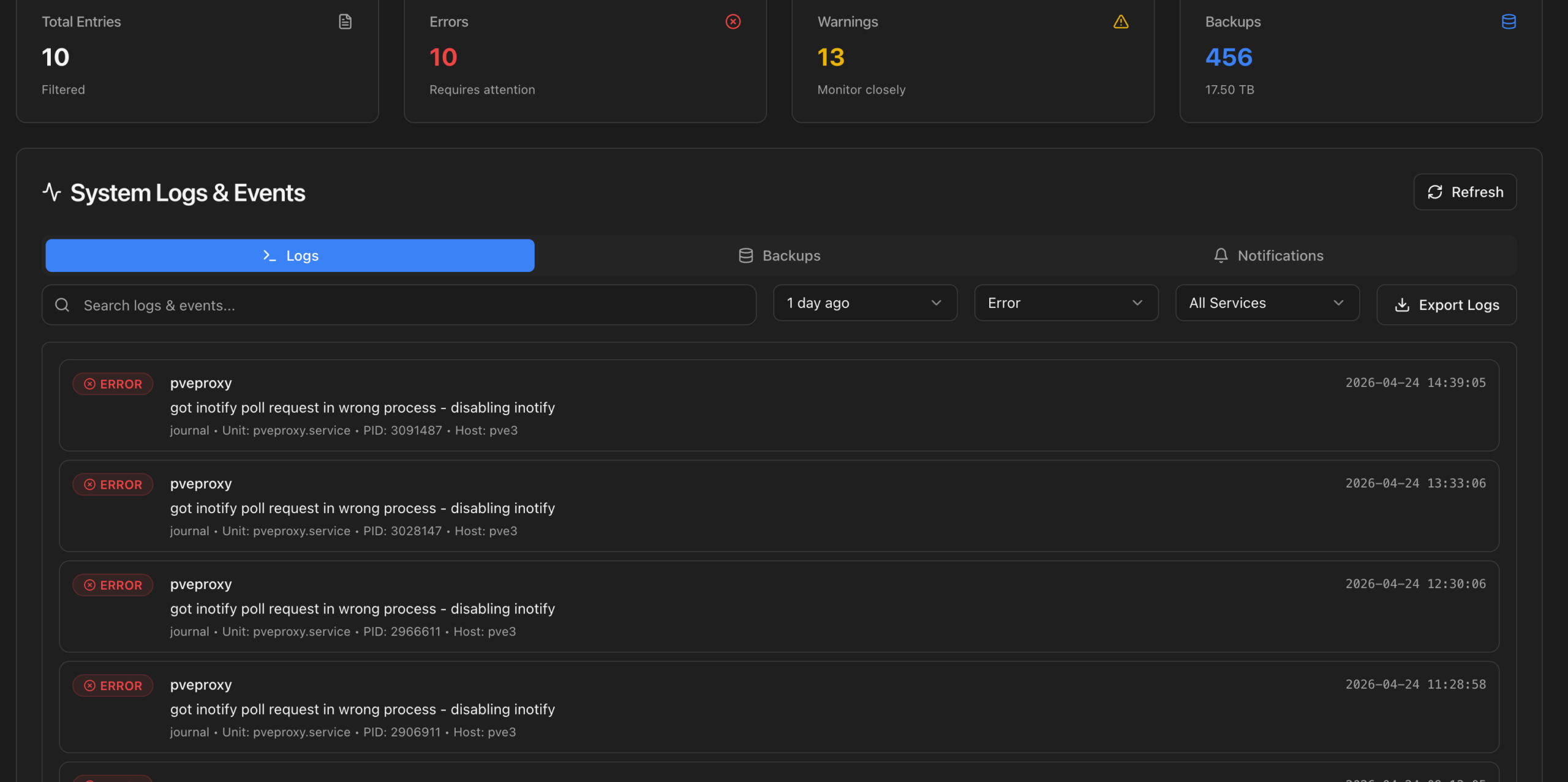

Journal de logs : les erreurs en direct

C’est la section que j’utilise le plus. L’onglet System Logs affiche un résumé immédiat : nombre total d’entrées, erreurs, warnings. Sur mon noeud, 10 erreurs, 13 warnings sur les dernières 24h.

On peut filtrer par période, par niveau (Error, Warning, Info) et par service. Les erreurs remontent directement, comme ces pveproxy qui signale « got inotify poll request in wrong process, disabling inotify ». Ce genre d’erreur est bénin (bug connu de pveproxy avec les workers), mais c’est utile de le voir sans aller fouiller dans journalctl.

L’export des logs est aussi disponible en un clic.

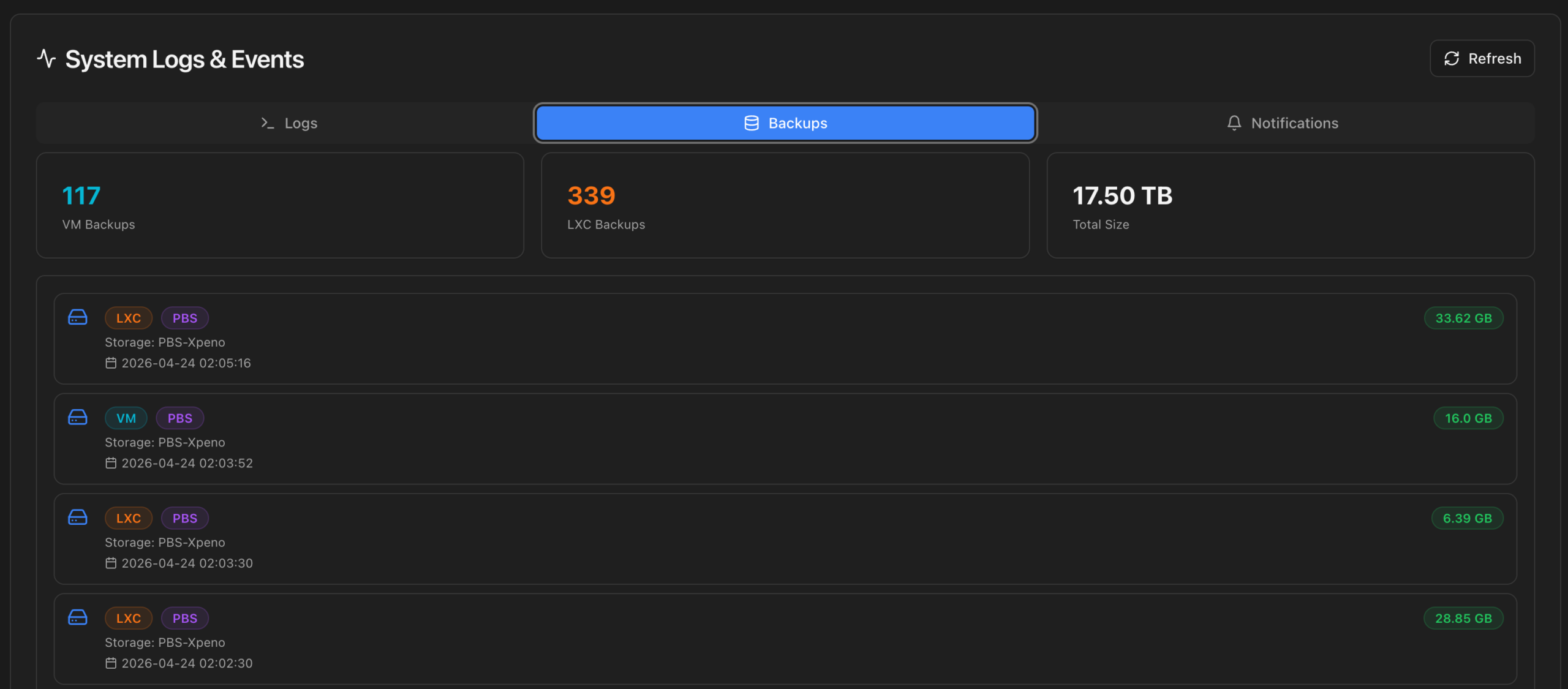

État des backups

L’onglet Backups dans System Logs donne une vue complète des sauvegardes : 117 backups VM, 339 backups LXC, 17.50 To au total sur mon Proxmox Backup Server (PBS-Xpeno dans mon cas).

Chaque backup est listé avec son type (VM/LXC), le storage cible, la date et la taille. C’est un complément pratique à l’interface PBS pour vérifier rapidement que tout tourne.

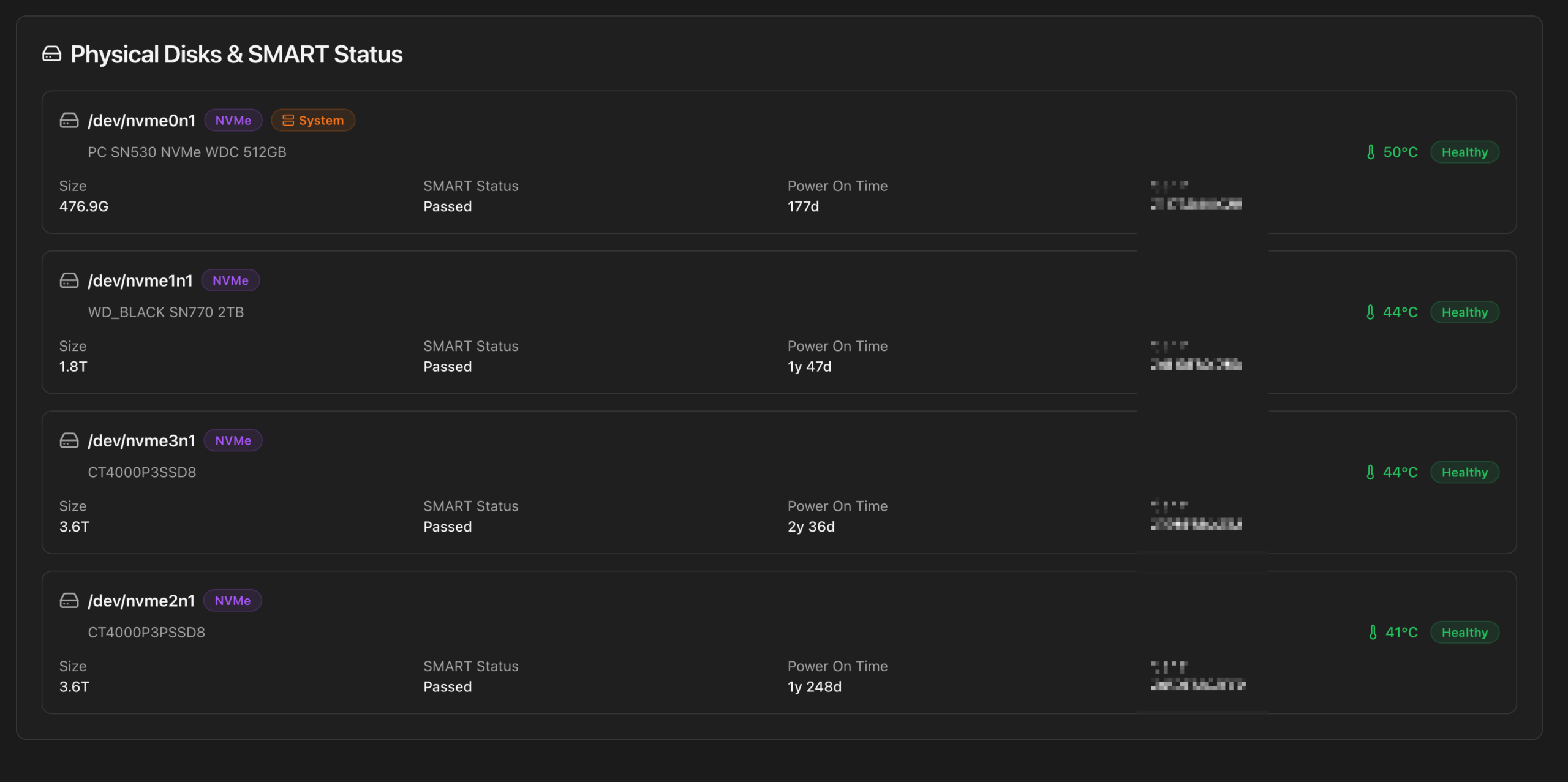

Températures NVMe et santé SMART

Sur mon MS-01 équipé de 4 NVMe, la section Hardware affiche chaque disque avec son modèle, sa capacité, son statut SMART, son temps de fonctionnement et sa température :

Chaque disque affiche son modèle, sa capacité, la température en temps réel, le statut SMART et le temps de fonctionnement. Sur mes 4 NVMe (1x WDC SN530 système + 1x WD_BLACK SN770 + 2x Crucial P3), tout est au vert entre 41 et 50°C.

Toutes les températures sont dans le vert (40-50°C), normal pour un MS-01 bien ventilé. Le statut « Healthy » s’affiche en badge vert à côté de chaque disque.

C’est exactement le genre d’info qu’on va chercher en SSH avec smartctl d’habitude. L’avoir dans un dashboard web, c’est un vrai gain de temps, surtout quand on veut surveiller l’usure sur la durée.

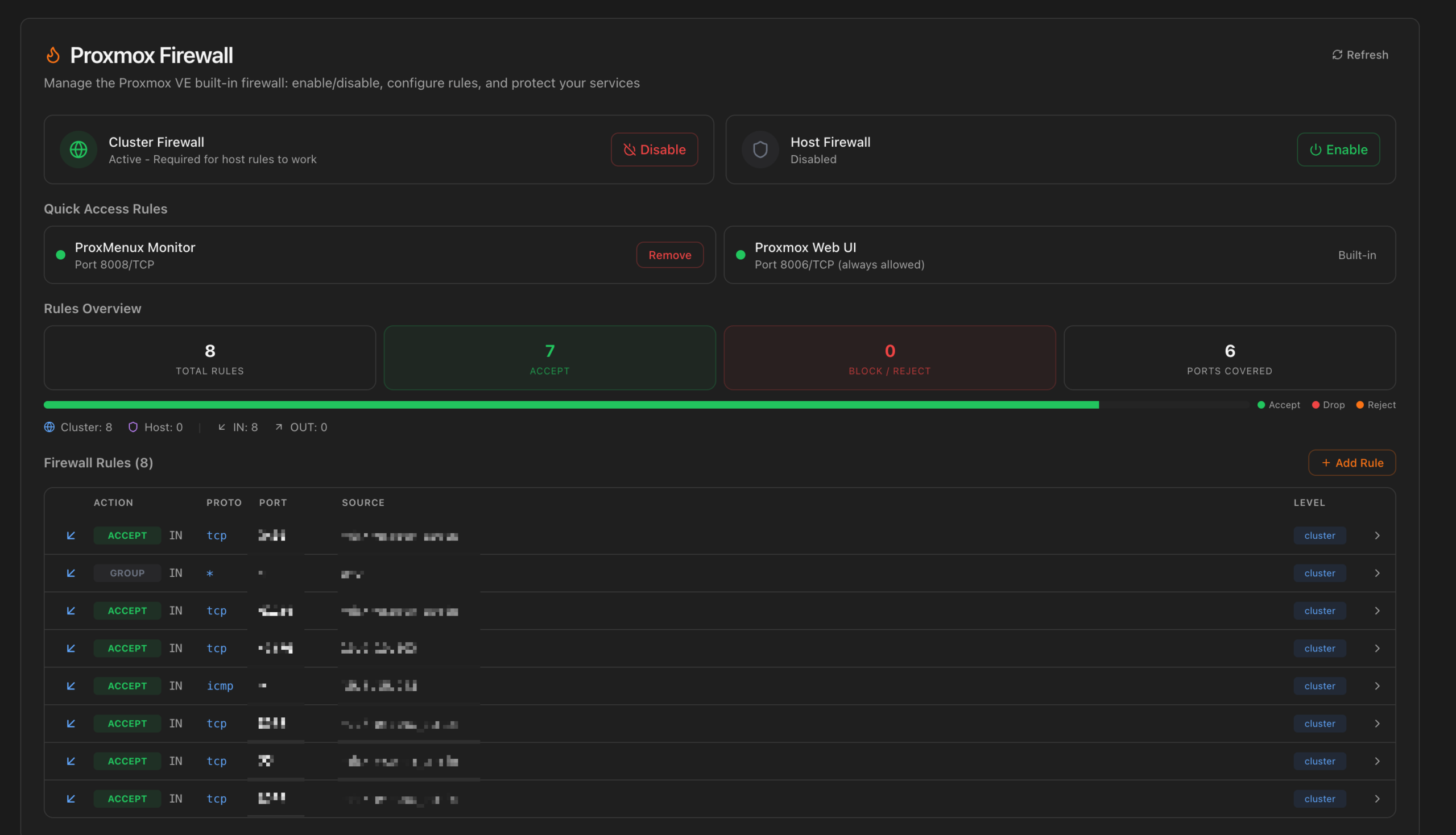

Section Security : firewall intégré

La section Security de ProxMenux Monitor donne une vue claire des règles firewall Proxmox : cluster firewall, host firewall, et toutes les règles en place. On voit directement que le port 8008/TCP est ouvert pour ProxMenux Monitor et le port 8006/TCP pour l’interface Proxmox.

Pratique pour vérifier d’un coup d’oeil que les bons ports sont ouverts sans passer par la console Proxmox.

Nouveautés de la v1.2.0 : authentification et reverse proxy

La v1.2.0 apporte trois changements importants pour la sécurité :

Authentification par mot de passe. Le dashboard était ouvert à tout le réseau local avant. Maintenant, on peut protéger l’accès avec un mot de passe. C’est le minimum quand on expose le port 8008.

Support 2FA (TOTP). En option, on peut ajouter une authentification à deux facteurs avec n’importe quelle app TOTP (Google Authenticator, Authy, etc.).

Support reverse proxy. C’est la nouveauté qui m’intéresse le plus. ProxMenux Monitor fonctionne désormais derrière un reverse proxy. Sur mon setup, j’utilise Nginx Proxy Manager avec TinyAuth devant toutes mes apps. Ça veut dire que je peux exposer ProxMenux Monitor en HTTPS avec mon domaine, protégé par la même couche d’authentification que mes autres services (Beszel, Dockge, Uptime Kuma, etc.).

La v1.2.0 inclut aussi un système de notifications amélioré avec support IA pour générer des messages contextuels au lieu du brut technique, et le support des devices Coral USB via udev rules.

Si tu utilises déjà TinyAuth ou Authelia devant tes apps self-hosted, tu peux désactiver l’authentification native de ProxMenux Monitor et laisser ton reverse proxy gérer l’accès. Ça évite la double authentification et garde une expérience cohérente sur tous tes services.

FAQ

ProxMenux Monitor fonctionne-t-il en cluster multi-noeud ?

Non, pour l’instant c’est un outil single-node. Il monitore uniquement le noeud Proxmox sur lequel il est installé. Pour du monitoring cluster, regarde Beszel ou une stack Prometheus/Grafana.

Le port 8008 entre-t-il en conflit avec d’autres services Proxmox ?

Non. Proxmox VE utilise le port 8006 pour son interface web. Le port 8008 est libre par défaut sur une installation Proxmox standard.

Comment mettre à jour ProxMenux Monitor ?

Relance simplement la commande d’installation. Le script détecte l’installation existante et met à jour vers la dernière version.

Est-ce que ça consomme beaucoup de ressources ?

Non, l’empreinte est minimale. C’est un service léger qui lit les métriques système existantes sans agent supplémentaire.