Un réseau plat où tous les appareils se parlent librement, c’est le homelab par défaut. Et c’est un risque de sécurité réel. Si un aspirateur robot compromis peut accéder à ton NAS, tu as un problème. Les VLANs règlent ça en segmentant le réseau : chaque catégorie d’appareils dans son propre segment, avec des règles firewall qui contrôlent ce qui peut communiquer avec quoi.

Note : cet article est orienté UniFi Dream Machine SE et switches UniFi. Les concepts VLAN s’appliquent à n’importe quel équipement réseau managé, mais les captures d’écran et menus correspondent à UniFi Network.

Voici comment j’ai configuré mes VLANs sur l’UniFi Dream Machine SE.

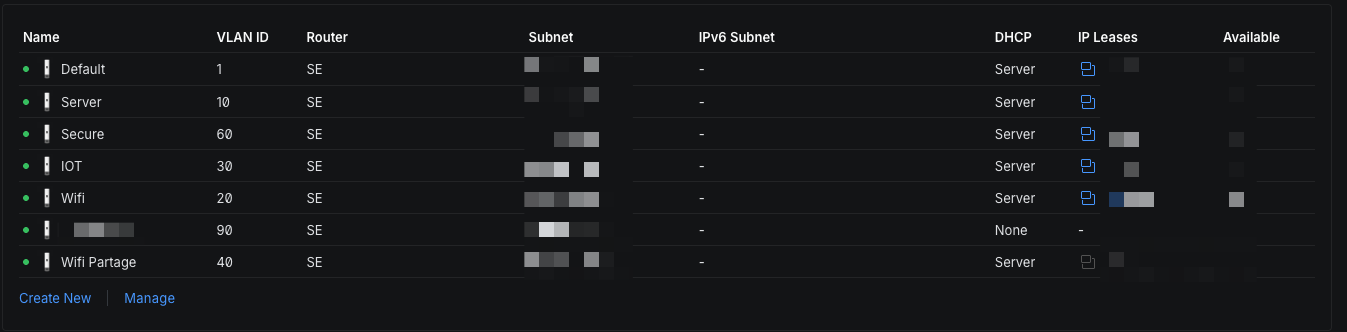

[SCREENSHOT: UniFi Network — liste des réseaux avec les VLANs configurés, leurs IDs et sous-réseaux]Mes VLANs : la structure

- VLAN 1 — Main :

192.168.1.0/24— ordinateurs, téléphones, tablettes de confiance - VLAN 10 — IoT :

192.168.10.0/24— ampoules, prises, aspirateur, TV, appareils connectés - VLAN 20 — Serveurs :

192.168.20.0/24— VMs Proxmox, NAS - VLAN 30 — Invités :

192.168.30.0/24— réseau isolé pour les visiteurs - VLAN 99 — Management :

192.168.99.0/24— accès aux interfaces d’administration (Proxmox, UniFi, NPM)

Créer les réseaux dans UniFi

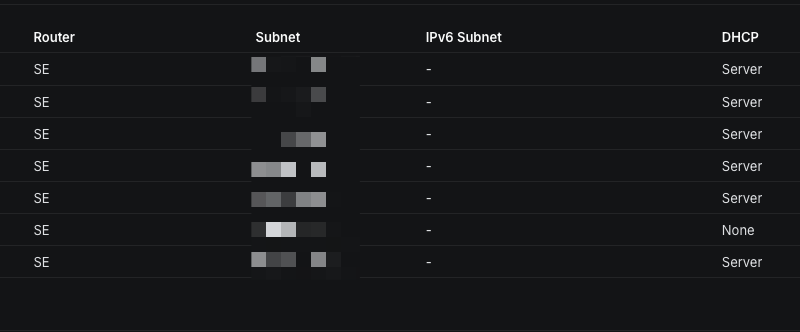

UniFi Network > Settings > Networks > Create New Network :

- Name : IoT

- Network Type : Corporate (VLAN-only)

- VLAN ID : 10 (identifiant numérique du VLAN, de 1 à 4094 — le VLAN 1 est le réseau par défaut)

- Host Address : 192.168.10.1

- Netmask : /24

- DHCP : activé, plage 192.168.10.100 à 192.168.10.200

- DHCP Name Server : IP d’AdGuard Home (ex: 192.168.20.5)

Répète pour chaque VLAN.

[SCREENSHOT: UniFi — formulaire de création d’un réseau VLAN avec les options DHCP et DNS]Assigner les SSIDs Wi-Fi aux VLANs

Pour le Wi-Fi IoT, crée un SSID dédié :

- UniFi Network > Settings > WiFi > Create New WiFi Network

- Name :

Maison-IoT - Network : sélectionne le réseau IoT (VLAN 10)

- Security : WPA2 avec mot de passe différent du Wi-Fi principal

Les appareils IoT se connectent sur Maison-IoT et se retrouvent directement en VLAN 10 — sans aucune configuration supplémentaire sur les appareils.

Configurer les règles firewall

C’est la partie clé. Sans règles firewall, les VLANs n’isolent pas vraiment — ils séparent juste les sous-réseaux sans empêcher les communications inter-VLANs.

Règles de base

Dans UniFi Network > Settings > Firewall > LAN Rules :

IoT → bloque l’accès au réseau Main et Serveurs

Règle 1 : IoT Block LAN

Type: LAN In

Source: Network IoT (192.168.10.0/24)

Destination: Network Main (192.168.1.0/24)

Action: Drop

Règle 2 : IoT Block Servers

Type: LAN In

Source: Network IoT (192.168.10.0/24)

Destination: Network Serveurs (192.168.20.0/24)

Action: Drop

IoT → autorise l’accès à Internet seulement

Règle 3 : IoT Allow Internet

Type: LAN In

Source: Network IoT

Destination: WAN (Internet)

Action: Accept

(Cette règle passe avant les drops si ordonnée correctement)

Réseau invités : complète isolation

Règle 4 : Guests Block LAN

Type: LAN In

Source: Network Invités

Destination: RFC1918 (toutes adresses privées)

Action: Drop

Redirection DNS forcée pour l’IoT

Certains appareils IoT codent en dur 8.8.8.8 ou 1.1.1.1 comme DNS. Pour les forcer à passer par AdGuard Home :

Règle : IoT DNS Redirect

Type: LAN In (Port Forward)

Source: IoT (192.168.10.0/24)

Destination Port: 53 (DNS)

Forward To: 192.168.20.5 (AdGuard Home)

Action: Forward

Permettre Home Assistant d’atteindre l’IoT

Home Assistant est sur le VLAN Serveurs et doit pouvoir communiquer avec les appareils IoT (Philips Hue, Zigbee via MQTT, etc.). Règle explicite :

Règle : HA to IoT Allow

Type: LAN In

Source: 192.168.20.X (IP de la VM HA)

Destination: 192.168.10.0/24

Action: Accept

(Placer avant la règle générale qui bloquerait Serveurs → IoT)

Trunks VLAN sur les ports switch

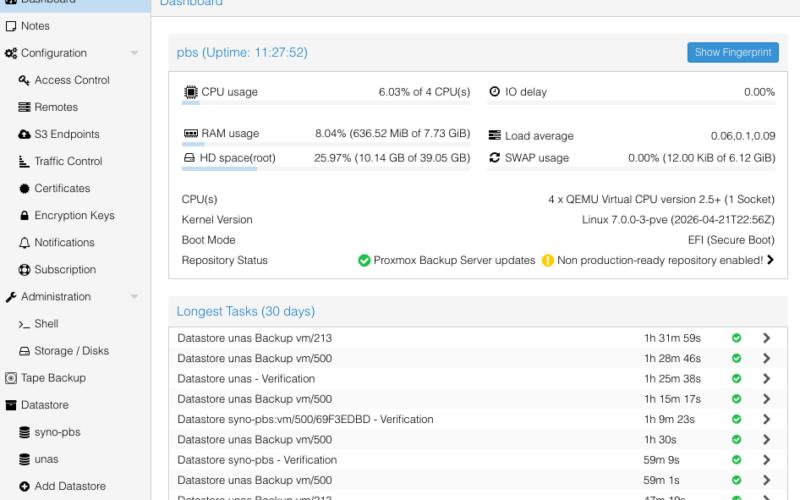

Pour les serveurs Proxmox connectés au switch en ethernet, configure les ports en mode « Trunk » (mode qui laisse passer plusieurs VLANs sur un seul câble physique) (UniFi : port profile « All ») plutôt que d’assigner un seul VLAN. Proxmox crée ensuite des bridges virtuels (vmbr1, vmbr2) pour chaque VLAN, et chaque VM peut être assignée au VLAN approprié.

Utilise les Client Groups dans UniFi pour assigner automatiquement un appareil à un VLAN selon son adresse MAC. Quand une nouvelle Smart TV rejoint le réseau, une règle automatique la redirige vers le VLAN IoT même si elle s’est connectée sur le mauvais SSID. Ça évite d’avoir à reconfigurer manuellement les appareils récalcitrants. Dans UniFi : Network > Clients > sélectionne le client > Fixed IP > assigne le VLAN.

👉 Pour aller plus loin : AdGuard Home pour le DNS filtrage, WireGuard VPN sur l’UDM SE, et le setup réseau homelab complet.

Un réseau segmenté : la base de tout homelab sérieux

Une fois les VLANs en place, tu travailles sur des fondations solides. Les appareils IoT ne peuvent plus joindre tes machines personnelles, les invités sont isolés, tes serveurs ont leur propre segment protégé.

Prochaine étape : AdGuard Home avec une règle de redirection DNS par VLAN, et le VPN UniFi pour accéder à tes VLANs depuis l’extérieur.

FAQ

Combien de VLANs créer pour un homelab ?

Trois à quatre suffisent pour la plupart des homelabs : Main (appareils de confiance), IoT (objets connectés), Serveurs (VMs, NAS), et optionnellement Invités (WiFi guest). Sur mon réseau UniFi, j’utilise ces quatre segments avec des règles firewall strictes entre eux.

Home Assistant fonctionne-t-il avec des VLANs ?

Oui, mais il faut configurer des règles firewall pour autoriser les broadcasts mDNS et les protocoles de découverte (Zigbee, Matter). Home Assistant doit pouvoir communiquer avec le VLAN IoT pour contrôler les appareils.

Faut-il des switches managés pour les VLANs ?

Oui. Les switches non managés ne supportent pas le VLAN tagging 802.1Q. Avec l’écosystème UniFi, tous les switches sont managés et la configuration VLAN se fait depuis le contrôleur UniFi Network.